Ubuntu Ssl 証明 書 作成

- Ubuntu 18.04でApacheの自己署名SSL証明書を作成する方法

- Ubuntu 18.04でNginxの自己署名SSL証明書を作成する方法

- LDAPSの構成 | Linux Virtual Delivery Agent 2107

- シェルスクリプト実行中にキー入力待ちにして入力内容を処理【Linux】 | トリオス

- 独自SSLサーバ認証局(CA)作成とサーバ証明書発行 - Qiita

- ビジネスチャットツール(Mattermost)を爆速で構築してみよう - ディーメイクブログ

- Ubuntu Server 18.04 LTS OpenSSL 自己認証局で自己証明書を発行 | Masato's Blog Picture Days

[y/n]:y #自己認証局で管理するか聞いてくるのでy #yにしないと後からバージョンアップが出来ないらしい(未検証) 1 out of 1 certificate requests certified, commit?

Ubuntu 18.04でApacheの自己署名SSL証明書を作成する方法

前書き TLS 、つまりトランスポート層セキュリティ、およびその前身である SSL は、セキュアソケット層を表し、保護された暗号化されたラッパーで通常のトラフィックをラップするために使用されるWebプロトコルです。 このテクノロジーを使用すると、サーバーは、外部の第三者によってメッセージが傍受される可能性なしに、サーバーとクライアント間で安全にトラフィックを送信できます。 証明書システムは、ユーザーが接続先のサイトのIDを確認するのにも役立ちます。 このガイドでは、Ubuntu 16. 04サーバー上のApache Webサーバーで使用する自己署名SSL証明書を設定する方法を示します。 [。注意]## Note: 自己署名証明書は、サーバーとクライアント間の通信を暗号化します。 ただし、Webブラウザーに含まれる信頼できる認証局のいずれかによって署名されていないため、ユーザーは証明書を使用してサーバーのIDを自動的に検証することはできません。 サーバーにドメイン名が関連付けられていない場合や、暗号化されたWebインターフェースがユーザー向けではない場合には、自己署名証明書が適切な場合があります。 do にドメイン名がある場合、多くの場合、CA署名付き証明書を使用することをお勧めします。 Let's Encryptプロジェクト here 。 を使用して、無料の信頼できる証明書を設定する方法を確認できます。 前提条件 始める前に、 sudo 特権で構成された非rootユーザーが必要です。 initial server setup for Ubuntu 16. 04 をフォローすることで、このようなユーザーアカウントを設定する方法を学ぶことができます。 また、Apache Webサーバーをインストールする必要があります。 LAMP(Linux、Apache、MySQL、PHP)スタック全体をサーバーにインストールする場合は、 setting up LAMP on Ubuntu 16. 04 に関するガイドに従うことができます。 Apache Webサーバーだけが必要な場合は、ガイドのPHPおよびMySQLに関する手順をスキップしてください。 前提条件を完了したら、以下に進みます。 ステップ1:SSL証明書を作成する TLS/SSL works by using a combination of a public certificate and a private key.

Ubuntu 18.04でNginxの自己署名SSL証明書を作成する方法

To activate the new configuration, you need to run: systemctl restart apache2 $ sudo systemctl restart apache2 Enter passphrase for SSL/TLS keys for (RSA): ********* サーバ証明書を作成した際の秘密鍵のパスフレーズを入力する ↑ サーバ秘密鍵のパスフレーズを確認したい場合 $ openssl rsa -in. /rootCA/確認するパスフレーズをいれる パスフレーズが正しければ以下のように表示される。間違っている場合、エラーとなる。 ※パスフレーズが設定されていない場合は、Enter pass phrase は表示されない。 writing RSA key -----BEGIN RSA PRIVATE KEY----- MIIEpAIBAAKCAQEA1lD1H2Z8HIZihM/VGqCkAXNLuTCxJvGX7jduajypN+t6gAYB RX+pWNPjkVE1G69k0RlplxF+951x1+54QZ9CuYQNbKuamfEQg5VKnn8jyhZgWfPn QoPnQiMdUwurlBsjUE24XusdU24aXXXXXXXXXXXXXXXXXXXXX 省略。。。 -----END RSA PRIVATE KEY----- nginxの場合 /etc/nginx/ は直接いじらない。 sslの鍵のパスフレーズを記載したファイルを用意しておく必要がある。 Apacheの場合は、起動時に入力を求められるが、nginxの場合はエラーになる。 Job for rvice failed because the control process exited with error code. See "systemctl status rvice" and "journalctl -xe" for details. パスフレーズを記載した任意のファイルを用意する。ここでは pwf とした。 vim /home/a_user/rootCA/ 記述内容は、SSLのパスフレーズを記述する password01 の ssl_password_file に設定する sudo vim /etc/nginx/conf.

LDAPSの構成 | Linux Virtual Delivery Agent 2107

You must agree in order to register with the ACME server at (A)gree/(C)ancel: A 次に、Electronic Frontier Foundation (電子フロンティア財団)にメールアドレスを知らせてニュース等の情報を受け取るかを尋ねられます。受け取らない場合は、 N キーを押します。それ以外は Y 、 ENTER キーを押して、次のステップに進みます。 Would you be willing to share your email address with the Electronic Frontier Foundation, a founding partner of the Let's Encrypt project and the non-profit organization that develops Certbot? We'd like to send you email about our work encrypting the web, EFF news, campaigns, and ways to support digital freedom. (Y)es/(N)o: N 次のステップでは、HTTPSをアクティブにしたいドメインをCertbotに通知するかを尋ねられます。ドメイン名の一覧がApache仮想ホスト設定から自動取得されるので、 ServerName と ServerAlias が仮想ホストで正しく設定されているか確認することが重要です。一覧にある全ドメイン名のHTTPSを有効にする (推奨)場合、プロンプトには何も入力せず ENTER キーを押して次へ進みます。 それ以外の場合は、 HTTPSを有効にしたいドメインの番号を、コンマおよび/またはスペースで区切りながら列挙して選択し、 ENTER キーを押します。 Which names would you like to activate HTTPS for? 1: your_domain 2: your_domain Select the appropriate numbers separated by commas and/or spaces, or leave input blank to select all options shown (Enter 'c' to cancel): 出力は次のようになります。 Obtaining a new certificate Performing the following challenges: -01 challenge for your_domain Enabled Apache rewrite module Waiting for verification...

シェルスクリプト実行中にキー入力待ちにして入力内容を処理【Linux】 | トリオス

c:88:Filename=/home/a_user/ 以下の対応をする。 $ sudo vim /etc/ssl/ コメントアウトする RANDFILE = $ENV::HOME/ ↓ # RANDFILE = $ENV::HOME/ ルートCA証明書(自己証明書)認証局自信が自分を証明する 自己署名(openssl x509)することで証明する。 $ openssl x509 -days 825 -in. /rootCA/ -req -signkey. /rootCA/private/ -out. /rootCA/ Signature ok subject=C = JP, ST = Tokyo, L = edogawa, O = testCompany, OU = software, CN = my_rootCA Getting Private key 補足 -days 有効期限の最長(上限)で 825日。 認証局に必要なファイル 証明書発行を記録していくファイルを作成する $ touch. /rootCA/ $ echo 00 >. /rootCA/serial ここまででルート証明局は完了。 ブラウザにルートCA証明書をインポート ルートCA証明書(. /rootCA/)をインポートすることで、my_rootCAで発行されたサーバ証明書は有効なものになる。 Chrome ブラウザ右上点3つ > 設定 > 左メニューのプライバシーとセキュリティ > もっと見る > 証明書の管理 > インポート windows 信用さえた認証期間タブ Linux 認証局タブ org-testCompany で一覧に登録されていることを確認する。 org-は接頭語 testCompanyは、opensslの/Oオプションで設定した Organization name Firefox ブラウザの右上三本線 > 設定 > プライバシーとセキュリティ > 証明書(一番下)> 証明書を表示 > 認証局証明書 > インポート testCompany で一覧に登録されていることを確認する Webサーバ用証明書作成 ルート認証局からWebサーバで使用する鍵や証明書を発行する を修正する $ sudo cp /etc/ssl/ /etc/ssl/ [CA_default] dir =. /rootCA [usr_cert] subjectAltName = @alt_names SANs拡張を使用する (subjectAltName = Subject Alternative Names) subjectAltNameを設定しないとブラウザで不正な証明書と認識されてしまう。 サーバ証明書に登録するドメインをとする。 今回はサブドメインにも対応できるように設定する。 を作成する。san.

独自SSLサーバ認証局(CA)作成とサーバ証明書発行 - Qiita

それは 有効期限が825日以内 でなければならない仕様に変わったらしい。 つまり、826日以上である10年の3650日で作っていた証明書は無効になる!! そのため -days 3650 のパラメータを -days 825 にしなければならないのだ。 サンプルで載せていたコマンドも有効期限を変更。 Why not register and get more from Qiita? We will deliver articles that match you By following users and tags, you can catch up information on technical fields that you are interested in as a whole you can read useful information later efficiently By "stocking" the articles you like, you can search right away Sign up Login

ビジネスチャットツール(Mattermost)を爆速で構築してみよう - ディーメイクブログ

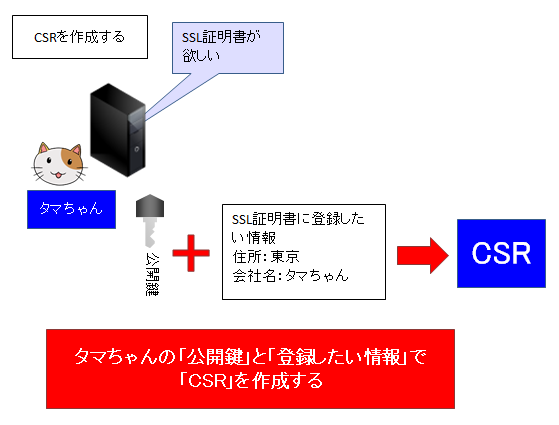

【ドメイン名】" -key 【秘密鍵のパス】 > 【CSRのパス】 #CSR作成(今回は使わない) 補足 コマンド req 証明書の署名要求(CSR)の作成 オプション -new 新しい公開鍵&証明書要求を生成する。-keyにて指定した秘密鍵で公開鍵を作成 -sha512 CSRの改ざん防止用に使うハッシュ化アルゴリズムにSHA-2の512ビットを使用 -newkey 作成する秘密鍵で使用する暗号方式を指定 rsa:4096 公開鍵暗号RSAを4096ビットで作成する -subj 識別名を"/type0=value0/type1=value1/type2=…"の形式で指定する -key 使用する秘密鍵を指定 コピペで使える例 ドメインはmとします。 openssl req -new -sha512 -newkey rsa:4096 -subj "/C=JP/ST=Tokyo/L=Tokyo City/CN=*" -key > #CSR作成(今回は使わない) SSLサーバー証明書作成 openssl x509 -days 3650 -req -signkey 【秘密鍵のパス】 < 【CSRのパス】 > 【サーバー証明書のパス】#サーバー証明書作成 補足 コマンド x509 X. 509証明書の署名要求(CSR)の作成 オプション -days 証明書の有効日数 -req 証明書生成 -signkey オプションで署名に使用する秘密鍵を指定 コピペで使える例 openssl x509 -days 3650 -req -signkey < > Webサーバーに設定 設定ファイルに反映させるにはこちらの記事をご覧ください。 警告なしでブラウザchromeで使う chromeで警告なしで見れるように 執筆予定 Internet Explore(IE)で警告なしで見れるように 執筆予定

Ubuntu Server 18.04 LTS OpenSSL 自己認証局で自己証明書を発行 | Masato's Blog Picture Days

- 世界 最高 の 暗殺 者

- Ubuntu 20.04 LTSにDokuWikiをインストールする方法 - Tutorial Crawler

- 会社 四季 報 未 上の注

- 【パワプロアプリ】箱崎拳(はこさきけん)の評価とイベントとコンボ【パワプロ】 - ゲームウィズ(GameWith)

- 究極 の 乳 フェチ マニアックス 澁谷 果歩

- Ultimate chicken horse クロス プレイ coloring pages

- 吾照里 札幌エスタ店 札幌市

- オンプレWeb会議システム構築(JitsiMeet)

- 中絶後の妊娠確率はどのくらい?中絶後の生理・妊娠・避妊のこと【公式】埼玉県の大宮駅前婦人科クリニック|生理痛や不妊の可能性

- 超幸運!お釣りで買った宝くじで2億円が当たった女性の話 | 【ロト詐欺サイトに騙されるな!】